Stories

-

![اتفاق وقف إطلاق النار بين إسرائيل ولبنان]()

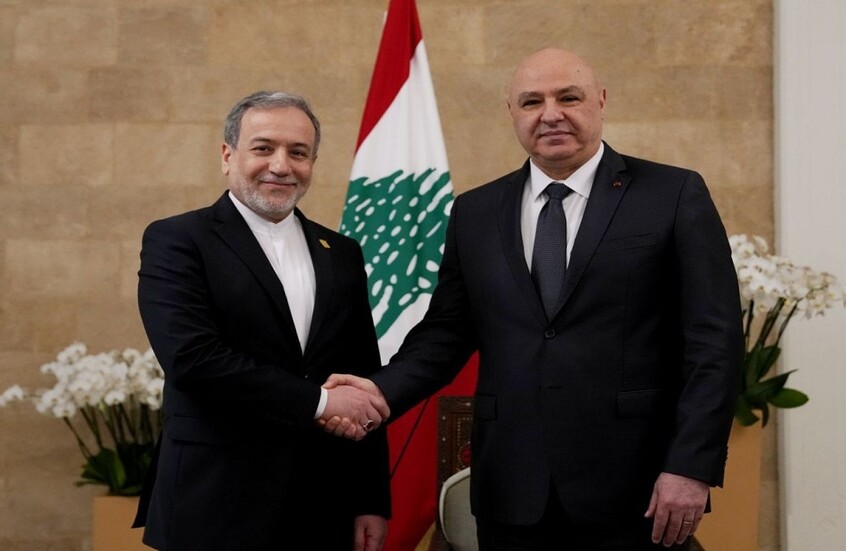

اتفاق وقف إطلاق النار بين إسرائيل ولبنان

RT STORIES

بأوامر من نتنياهو وكاتس.. دمار كبير جراء استهداف الضاحية الجنوبية لبيروت (فيديوهات)

![بأوامر من نتنياهو وكاتس.. دمار كبير جراء استهداف الضاحية الجنوبية لبيروت (فيديوهات)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يكشف عن موقع تحت أرضي لحزب الله في منطقة قلعة الشقيف

![الجيش الإسرائيلي يكشف عن موقع تحت أرضي لحزب الله في منطقة قلعة الشقيف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إصابة 4 جنود إسرائيليين استهدفتهم مسيرة في جنوب لبنان

![إصابة 4 جنود إسرائيليين استهدفتهم مسيرة في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مصر توجه تحذيرا بعد اعتداء إسرائيل على الجيش اللبناني

![مصر توجه تحذيرا بعد اعتداء إسرائيل على الجيش اللبناني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فيديو يظهر انقضاض مسيّرات "حزب الله" المفخخة على آليات عسكرية إسرائيلية في جنوب لبنان (فيديو)

![فيديو يظهر انقضاض مسيّرات "حزب الله" المفخخة على آليات عسكرية إسرائيلية في جنوب لبنان (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقتل ضابط وجندي إسرائيليين في جنوب لبنان

![مقتل ضابط وجندي إسرائيليين في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"هامر عسكرية احترقت بمن فيها".. "حزب الله" ينشر ملخص عملياته ضد الجيش الإسرائيلي يوم السبت

!["هامر عسكرية احترقت بمن فيها".. "حزب الله" ينشر ملخص عملياته ضد الجيش الإسرائيلي يوم السبت]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قائد الجيش اللبناني رودولف هيكل يتوجه إلى باكستان

![قائد الجيش اللبناني رودولف هيكل يتوجه إلى باكستان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"حزب الله": الاتفاق مع إسرائيل عار واستسلام والبعض في لبنان يعاني نقص مناعة وطنية

!["حزب الله": الاتفاق مع إسرائيل عار واستسلام والبعض في لبنان يعاني نقص مناعة وطنية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقتل ضابط وسائقه استهدفتهما مسيرة إسرائيلية في جنوب لبنان

![مقتل ضابط وسائقه استهدفتهما مسيرة إسرائيلية في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

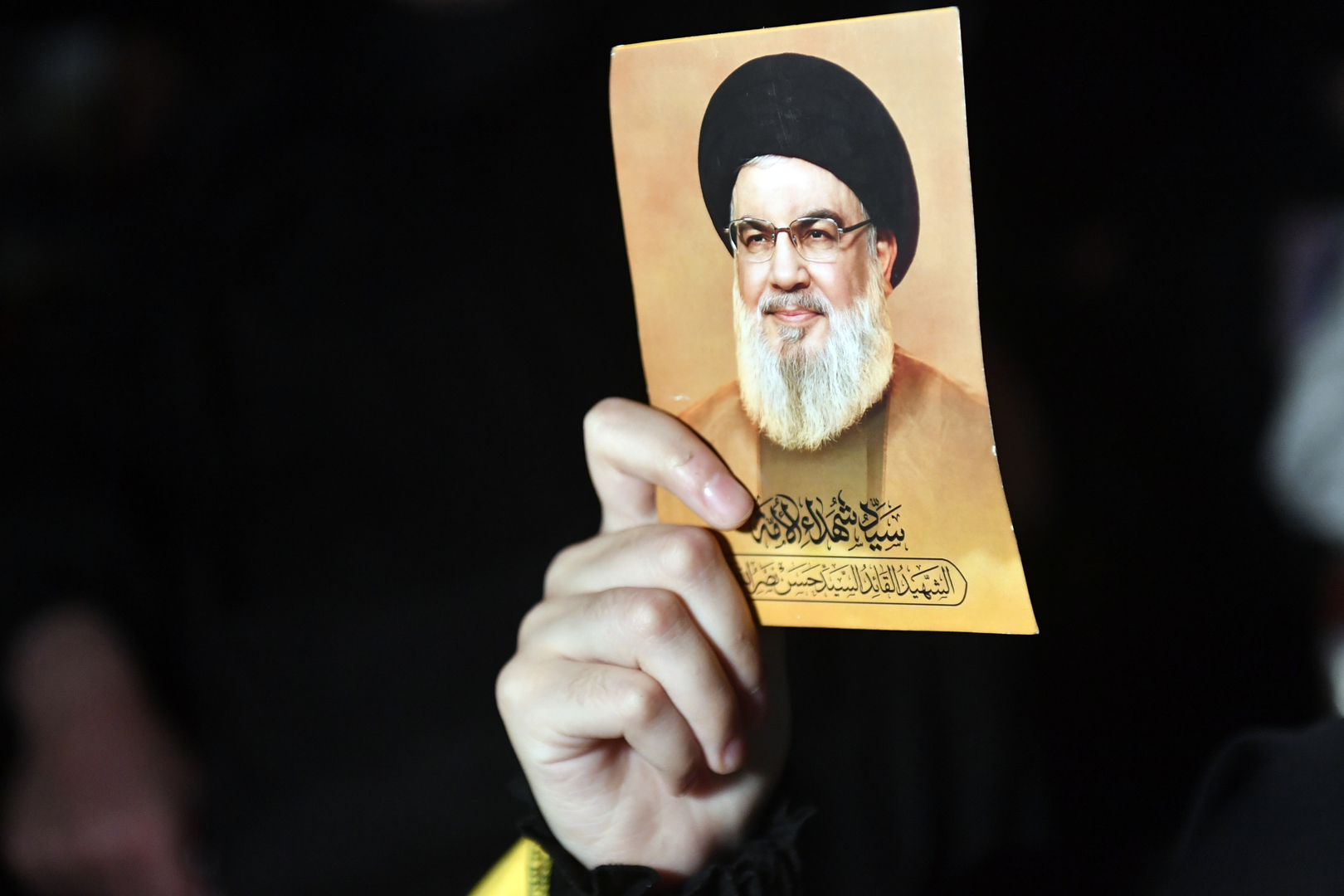

صحيفة إسرائيلية تكشف تفاصيل جديدة عن اغتيال نصر الله: كواليس "دقيقة بدقيقة" في بيروت

![صحيفة إسرائيلية تكشف تفاصيل جديدة عن اغتيال نصر الله: كواليس "دقيقة بدقيقة" في بيروت]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جنبلاط يحذر من تكرار تجربة أوسلو ومصير فلسطين في المفاوضات مع إسرائيل

![جنبلاط يحذر من تكرار تجربة أوسلو ومصير فلسطين في المفاوضات مع إسرائيل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![اتفاق وقف إطلاق النار بين إسرائيل ولبنان]() اتفاق وقف إطلاق النار بين إسرائيل ولبنان

اتفاق وقف إطلاق النار بين إسرائيل ولبنان

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

جندي روسي يسقط 6 مسيّرات هاجمته في آن واحد

![جندي روسي يسقط 6 مسيّرات هاجمته في آن واحد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تعرّض بلدة في مقاطعة خيرسون لهجوم بـ13 مسيرة أوكرانية

![تعرّض بلدة في مقاطعة خيرسون لهجوم بـ13 مسيرة أوكرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيرول ماسك: لم يكن أمام روسيا سوى الدفاع عن شعب دونباس

![إيرول ماسك: لم يكن أمام روسيا سوى الدفاع عن شعب دونباس]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الكرملين: واشنطن تحاول الانسحاب من مفاوضات أوكرانيا بعد إدراكها حتمية انتصار روسيا

![الكرملين: واشنطن تحاول الانسحاب من مفاوضات أوكرانيا بعد إدراكها حتمية انتصار روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

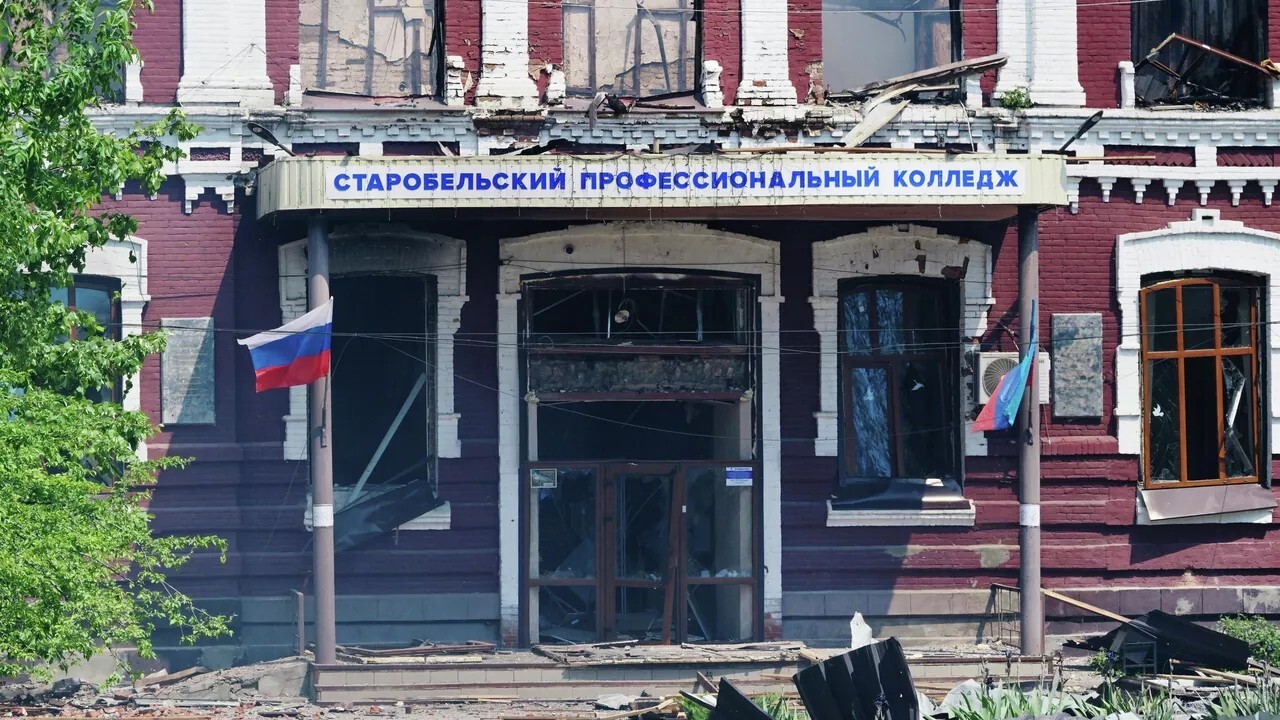

موسكو تندد بصمت الأمم المتحدة بشأن مجزرة ستاروبيلسك: ادعاءات عدم التحقق لا أساس لها

![موسكو تندد بصمت الأمم المتحدة بشأن مجزرة ستاروبيلسك: ادعاءات عدم التحقق لا أساس لها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ضابط أمريكي متقاعد: رسالة زيلينسكي إلى بوتين كان هدفها استفزاز روسيا وليس التوصل إلى تسوية

![ضابط أمريكي متقاعد: رسالة زيلينسكي إلى بوتين كان هدفها استفزاز روسيا وليس التوصل إلى تسوية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الجوي يسقط مسيرة كانت متجهة نحو موسكو

![الدفاع الجوي يسقط مسيرة كانت متجهة نحو موسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الأمن الأوكراني ربما صفى ضابطا في القوات الخاصة بسبب انتقاده لسيرسكي

![الأمن الأوكراني ربما صفى ضابطا في القوات الخاصة بسبب انتقاده لسيرسكي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سلوتسكي: لا مجال للتسويات بعد جرائم أوكرانيا والنصر الروسي هو الحل الوحيد

![سلوتسكي: لا مجال للتسويات بعد جرائم أوكرانيا والنصر الروسي هو الحل الوحيد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بيسكوف يدعو إلى "عدم التسرع في الاستنتاجات" بشأن رسالة زيلينسكي إلى بوتين

![بيسكوف يدعو إلى "عدم التسرع في الاستنتاجات" بشأن رسالة زيلينسكي إلى بوتين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نائبة في البرلمان الأوروبي عن رومانيا: الاتحاد الأوروبي والناتو يجراننا إلى حرب لا تعنينا

![نائبة في البرلمان الأوروبي عن رومانيا: الاتحاد الأوروبي والناتو يجراننا إلى حرب لا تعنينا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: تدمير واعتراض 339 مسيرة أوكرانية خلال 13 ساعة

![الدفاع الروسية: تدمير واعتراض 339 مسيرة أوكرانية خلال 13 ساعة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إعلام إيطالي: ميلوني متشككة تجاه أفكار باريس وبرلين بشأن أوكرانيا

![إعلام إيطالي: ميلوني متشككة تجاه أفكار باريس وبرلين بشأن أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فتاة ترش ضابطا بالغاز لمنعه من اختطاف حبيبها للتجنيد الإجباري في كييف

![فتاة ترش ضابطا بالغاز لمنعه من اختطاف حبيبها للتجنيد الإجباري في كييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القوات الروسية تطوق تجمعا لقوات كييف شمال سفياتوغورسك في دونيتسك

![القوات الروسية تطوق تجمعا لقوات كييف شمال سفياتوغورسك في دونيتسك]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إسقاط 25 مسيرة في مقاطعة لينينغراد الروسية

![إسقاط 25 مسيرة في مقاطعة لينينغراد الروسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: كييف تريد وقف تقدم قواتنا ونحن مستعدون لاتفاقيات طويلة الأمد

![بوتين: كييف تريد وقف تقدم قواتنا ونحن مستعدون لاتفاقيات طويلة الأمد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أوشاكوف: بوتين أجري محادثة ودية مع المستشار الألماني الأسبق شرودر في الكرملين

![أوشاكوف: بوتين أجري محادثة ودية مع المستشار الألماني الأسبق شرودر في الكرملين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إعلام: زيلينسكي يريد مناقشة مفاوضات محتملة مع روسيا مع شركائه

![إعلام: زيلينسكي يريد مناقشة مفاوضات محتملة مع روسيا مع شركائه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزارة الدفاع الروسية تستجيب لتوجيهات بوتين (صورة)

![وزارة الدفاع الروسية تستجيب لتوجيهات بوتين (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين يشيد بترامب ويهاجم زيلينسكي: يريد السلاح الأمريكي ويرفض واشنطن ضامنا للتسوية

![بوتين يشيد بترامب ويهاجم زيلينسكي: يريد السلاح الأمريكي ويرفض واشنطن ضامنا للتسوية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

"عامل مجتبى والنافذة الضيقة": تقرير عبري عن كسر إيران للفتوى النووية وخيارات ترامب "غير السحرية"

!["عامل مجتبى والنافذة الضيقة": تقرير عبري عن كسر إيران للفتوى النووية وخيارات ترامب "غير السحرية"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سائح يوثق طوابير السفن والناقلات العالقة في مضيق هرمز (فيديو)

![سائح يوثق طوابير السفن والناقلات العالقة في مضيق هرمز (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الأمريكي يعلن إسقاط مسيرتين إيرانيتين في مضيق هرمز

![الجيش الأمريكي يعلن إسقاط مسيرتين إيرانيتين في مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسؤول استخباراتي أمريكي بارز يؤكد أن استئناف الضربات على إيران حتمي ويذكر السبب

![مسؤول استخباراتي أمريكي بارز يؤكد أن استئناف الضربات على إيران حتمي ويذكر السبب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"فارس" تنشر صورا تظهر "الدمار" إثر الهجوم الإيراني الأخير على قاعدة عسكرية في الكويت (صورة)

!["فارس" تنشر صورا تظهر "الدمار" إثر الهجوم الإيراني الأخير على قاعدة عسكرية في الكويت (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إعلام: واشنطن تنوي استخدام الأصول الإيرانية المجمدة لدعم حلفائها الخليجيين

![إعلام: واشنطن تنوي استخدام الأصول الإيرانية المجمدة لدعم حلفائها الخليجيين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزير الداخلية الباكستاني من طهران: أنا هنا لأُبلغ رسالة خاصة إلى المرشد الأعلى

![وزير الداخلية الباكستاني من طهران: أنا هنا لأُبلغ رسالة خاصة إلى المرشد الأعلى]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

المنامة تضع أمام طهران خيارين لا ثالث لهما وتذكرها بخط أحمر بعد هجماتها الجديدة على البحرين والكويت

![المنامة تضع أمام طهران خيارين لا ثالث لهما وتذكرها بخط أحمر بعد هجماتها الجديدة على البحرين والكويت]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مجلة عسكرية: خروج مركز العمليات الجوية الأمريكية في قاعدة العديد بقطر عن الخدمة

![مجلة عسكرية: خروج مركز العمليات الجوية الأمريكية في قاعدة العديد بقطر عن الخدمة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"ترامب سيرحل".. سياسي إيراني يقترح حلا لأزمة البرنامج النووي

!["ترامب سيرحل".. سياسي إيراني يقترح حلا لأزمة البرنامج النووي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحرس الثوري الإيراني: قصفنا قاعدة علي السالم بالكويت والأسطول الخامس بالبحرين

![الحرس الثوري الإيراني: قصفنا قاعدة علي السالم بالكويت والأسطول الخامس بالبحرين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إنذارات بهجمات صاروخية ومسيرات معادية في الكويت والبحرين (فيديوهات)

![إنذارات بهجمات صاروخية ومسيرات معادية في الكويت والبحرين (فيديوهات)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مبعوثا ترامب إلى إيران يجريان محادثات سرية مع خبراء نوويين في تينيسي

![مبعوثا ترامب إلى إيران يجريان محادثات سرية مع خبراء نوويين في تينيسي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب: نحقق نجاحا باهرا مع إيران

![ترامب: نحقق نجاحا باهرا مع إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران تطلب الإفراج عن أصول بقيمة 24 مليار دولار لإبرام صفقة مع أمريكا

![إيران تطلب الإفراج عن أصول بقيمة 24 مليار دولار لإبرام صفقة مع أمريكا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![فيديوهات]()

فيديوهات

RT STORIES

امرأة تنجو بأعجوبة أثناء عاصفة قوية في الصين

![امرأة تنجو بأعجوبة أثناء عاصفة قوية في الصين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سماء الجزائر تشتعل بالأحمر احتفالا بفوز مولودية الجزائر بالبطولة الوطنية لكرة القدم

![سماء الجزائر تشتعل بالأحمر احتفالا بفوز مولودية الجزائر بالبطولة الوطنية لكرة القدم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زوج من الباندا الحمراء المهددة بالانقراض يصل إلى تايوان قادمين من الصين

![زوج من الباندا الحمراء المهددة بالانقراض يصل إلى تايوان قادمين من الصين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تظاهرة في تونس تطالب بحرية الإعلام وإطلاق سراح السجناء

![تظاهرة في تونس تطالب بحرية الإعلام وإطلاق سراح السجناء]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وصول المصابين في ميناء إينيبولو عقب هجوم على سفينة تركية في البحر الأسود

![وصول المصابين في ميناء إينيبولو عقب هجوم على سفينة تركية في البحر الأسود]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مشاهد متداولة لاعتراض أهداف جوية في أجواء الكويت

![مشاهد متداولة لاعتراض أهداف جوية في أجواء الكويت]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صورة ساخرة لنتنياهو تظهر على صواريخ في لقطات جديدة للحرس الثوري الإيراني

![صورة ساخرة لنتنياهو تظهر على صواريخ في لقطات جديدة للحرس الثوري الإيراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش اللبناني يدخل إلى بلدة دبين في قضاء مرجعيون

![الجيش اللبناني يدخل إلى بلدة دبين في قضاء مرجعيون]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة استهداف مسيرة انتحارية أوكرانية لميناء في رومانيا

![لحظة استهداف مسيرة انتحارية أوكرانية لميناء في رومانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

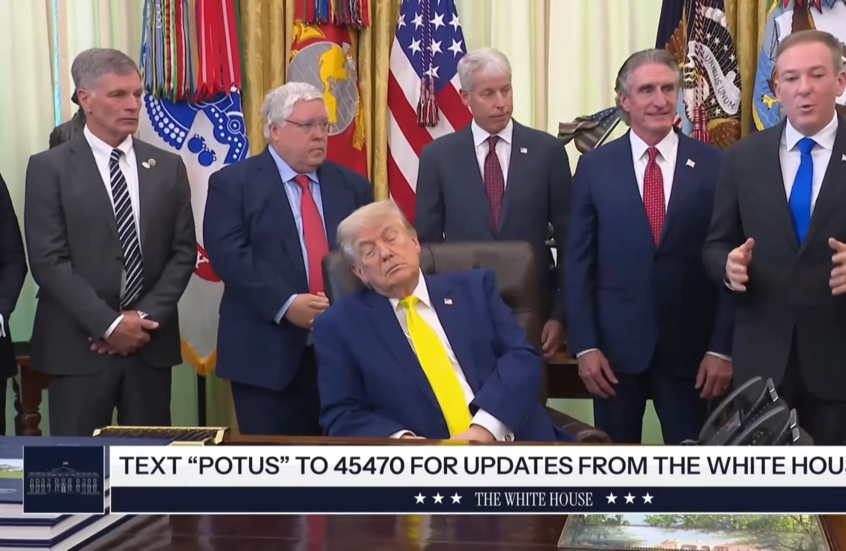

رصد ترامب وهو يأخذ قيلولة بعد يوم من الخلاف في الكونغرس حول نومه أثناء الاجتماعات

![رصد ترامب وهو يأخذ قيلولة بعد يوم من الخلاف في الكونغرس حول نومه أثناء الاجتماعات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

دقائق معدودة فصلت تبينه وبين الرسوب.. شرطة دمشق تنقذ طالبا من تأخير الامتحان

![دقائق معدودة فصلت تبينه وبين الرسوب.. شرطة دمشق تنقذ طالبا من تأخير الامتحان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

العراق.. إنزال راية "سرايا السلام" في سامراء أثناء مراسم تسليم أسلحتها للدولة

![العراق.. إنزال راية "سرايا السلام" في سامراء أثناء مراسم تسليم أسلحتها للدولة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لغز غريب في نيويورك.. اختفاء أشخاص داخل المجاري وسط الليل يحير السكان والشرطة تحقق

![لغز غريب في نيويورك.. اختفاء أشخاص داخل المجاري وسط الليل يحير السكان والشرطة تحقق]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

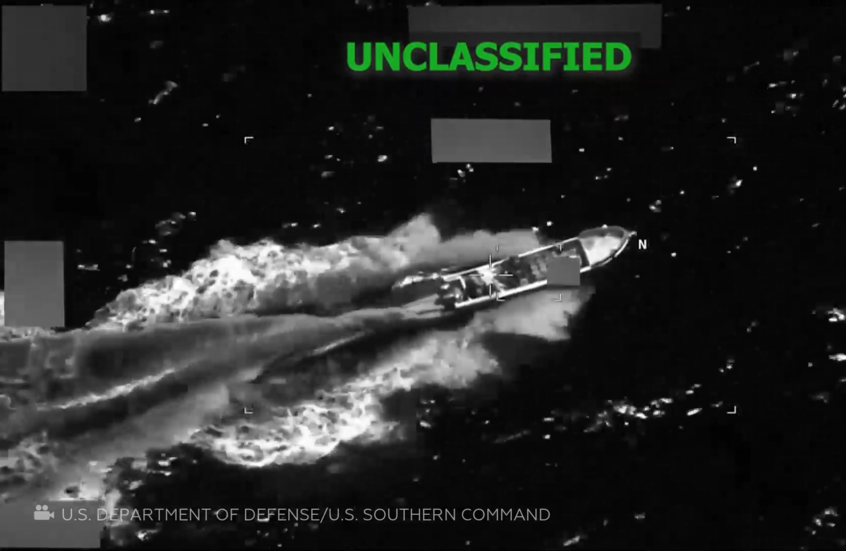

الجيش الأمريكي يستهدف قاربا جديدا في المحيط الهادئ

![الجيش الأمريكي يستهدف قاربا جديدا في المحيط الهادئ]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزير الطاقة السعودي يزور منتدى بطرسبورغ الاقتصادي الدولي

![وزير الطاقة السعودي يزور منتدى بطرسبورغ الاقتصادي الدولي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

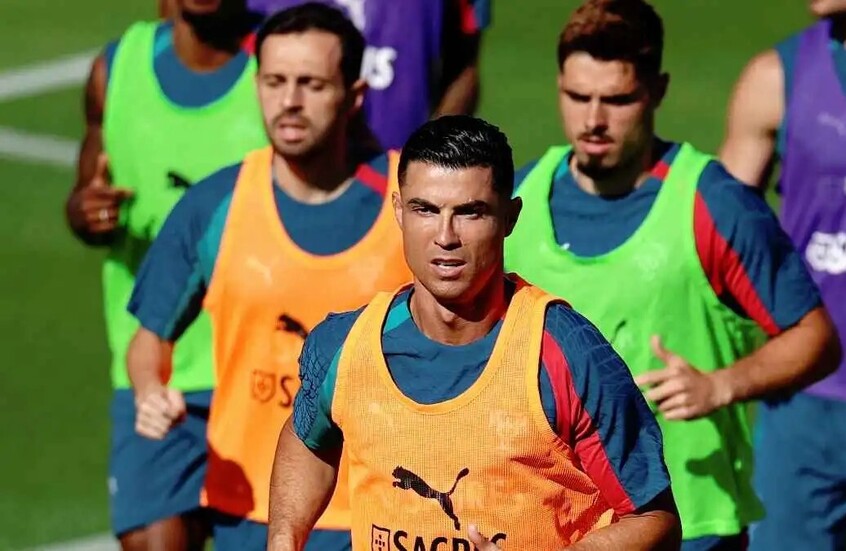

![مونديال 2026]()

مونديال 2026

RT STORIES

فنان أمريكي يقاضي "فيفا" ويطالب بـ25 مليون دولار

![فنان أمريكي يقاضي "فيفا" ويطالب بـ25 مليون دولار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كيف تشاهد مونديال 2026؟.. تفاصيل القنوات الناقلة ومواعيد مباريات الفرق العربية

![كيف تشاهد مونديال 2026؟.. تفاصيل القنوات الناقلة ومواعيد مباريات الفرق العربية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

كرة المونديال تتسبب في لقطة طريفة خلال مؤتمر رئيسة المكسيك (فيديو)

![كرة المونديال تتسبب في لقطة طريفة خلال مؤتمر رئيسة المكسيك (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

دراسة تتوقع المرشح الأبرز لنيل لقب كأس العالم 2026

#اسأل_أكثر #Question_More![مونديال 2026]() مونديال 2026

مونديال 2026

-

![منتدى بطرسبورغ الاقتصادي الدولي]()

منتدى بطرسبورغ الاقتصادي الدولي

RT STORIES

نائب أوروبي يطالب بحرمان دول البلطيق من حماية "الناتو" جراء استفزازاتها ضد روسيا

![نائب أوروبي يطالب بحرمان دول البلطيق من حماية "الناتو" جراء استفزازاتها ضد روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: إيران لم ترتكب استفزازات تبرر الهجوم الأمريكي ونأمل بهدنة تفضي إلى سلام دائم

![بوتين: إيران لم ترتكب استفزازات تبرر الهجوم الأمريكي ونأمل بهدنة تفضي إلى سلام دائم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: أساليب الحرب تتغير باستمرار وروسيا تعزز دفاعاتها الجوية وتحتفظ بأسلحة لا تملكها دول أخرى

![بوتين: أساليب الحرب تتغير باستمرار وروسيا تعزز دفاعاتها الجوية وتحتفظ بأسلحة لا تملكها دول أخرى]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رئيس الوفد الأمريكي في منتدى بطرسبورغ: أشكر بوتين على كرم الضيافة وأحب هذه المدينة كثيرا

![رئيس الوفد الأمريكي في منتدى بطرسبورغ: أشكر بوتين على كرم الضيافة وأحب هذه المدينة كثيرا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: روسيا ستسعى لتحقيق هدف اجتثاث النازية من أوكرانيا عبر المفاوضات

![بوتين: روسيا ستسعى لتحقيق هدف اجتثاث النازية من أوكرانيا عبر المفاوضات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: الدول الغربية أطلقت عملية تآكل منظمة التجارة العالمية

![بوتين: الدول الغربية أطلقت عملية تآكل منظمة التجارة العالمية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بوتين: استخدام الدولار كسلاح سياسي "خطأ استراتيجي فادح"

![بوتين: استخدام الدولار كسلاح سياسي "خطأ استراتيجي فادح"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"شراكة استراتيجية حقيقية".. روسيا والسعودية توقعان 30 اتفاقية في منتدى بطرسبورغ الاقتصادي (فيديو)

!["شراكة استراتيجية حقيقية".. روسيا والسعودية توقعان 30 اتفاقية في منتدى بطرسبورغ الاقتصادي (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزير الصناعة السعودي يزور جناح RT في منتدى بطرسبورغ الدولي (فيديو)

![وزير الصناعة السعودي يزور جناح RT في منتدى بطرسبورغ الدولي (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"العالم يشهد تحولا هيكليا كبيرا".. أبرز تصريحات بوتين أمام منتدى بطرسبورغ

!["العالم يشهد تحولا هيكليا كبيرا".. أبرز تصريحات بوتين أمام منتدى بطرسبورغ]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

دميترييف يكشف عن سلاح روسيا التنافسي في سباق الذكاء الاصطناعي العالمي

![دميترييف يكشف عن سلاح روسيا التنافسي في سباق الذكاء الاصطناعي العالمي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزير الطاقة السعودي يزور أجنحة منتدى بطرسبورغ الاقتصادي

![وزير الطاقة السعودي يزور أجنحة منتدى بطرسبورغ الاقتصادي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. الأمير عبد العزيز يتلقى هدايا تذكارية على هامش منتدى بطرسبورغ

![شاهد.. الأمير عبد العزيز يتلقى هدايا تذكارية على هامش منتدى بطرسبورغ]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![منتدى بطرسبورغ الاقتصادي الدولي]() منتدى بطرسبورغ الاقتصادي الدولي

منتدى بطرسبورغ الاقتصادي الدولي

خبير روسي: يمكن للقراصنة اختراق أي جهاز ذكي تقريبا عبر البلوتوث

قال المحلل الرائد في مجال الأمن السيبراني بشركة MТС Web Services الروسية جميل مجيدوف إنه من خلال البلوتوث يمكن لقراصنة المعلومات اختراق أي جهاز تقريبا.

ومن بين تلك الجهزة الهواتف الذكية والأجهزة اللوحية وأجهزة الكمبيوتر المنزلية.

ويستخدم المهاجمون برامج خاصة تساعد في اكتشاف اتصالات البلوتوث النشطة القريبة، ويمكنهم أيضا معرفة الشبكات التي اتصل بها جهاز المستخدم سابقا".

وأوضح قائلا:"عندما يكتشف القراصنة مثل هذه العلاقات وسجل الاتصالات يمكنهم خداع جهاز البلوتوث الخاص عن طريق إنشاء شبكة موثوق بها يتحكمون فيها. وبعد ذلك سيتصل هاتف المستخدم بها تلقائيا".

وأشار الخبير إلى أن مثل هذا المخطط يسمح باختراق أي معلومات موجودة على الجهاز والتحكم في الجهاز والأدوات الذكية المرتبطة به أو تعطيله وكذلك اعتراض البيانات وإدخال تغييرات عليها، وتنزيل البرامج الضارة وتتبع موقع المستخدم. وفي أغلب الأحيان تحدث مثل هذه الاختراقات، حسب الخبير، في الأماكن العامة، ولهذا يحتاج المهاجمون فقط إلى جهاز كمبيوتر محمول عادي ومحول بلوتوث رخيص وبرامج خاصة.

"احذروا الأساليب الجديدة".. خبير روسي يحذّر من تقنيات "التزييف العميق"

ومن أجل الحماية من مثل هذه الهجمات، يوصي مجيدوف بإيقاف تشغيل تقنية البلوتوث عند عدم الحاجة إليها، خاصة في الأماكن العامة. ومن الضروري أيضا فصل وظائف تبادل البيانات التي تستخدم تقنيات Bluetooth، مثل AirDrop، في إعدادات التطبيق. ويجب تشغيلها فقط في تلك اللحظات التي يتلقى فيها المستخدم بيانات من مصدر مألوف.

يجب أيضا استخدام كلمات مرور قوية وعدم قبول طلبات الاتصال من أجهزة غير معروفة. وستساعد التحديثات المنتظمة أيضا على زيادة موثوقية الجهاز الذكي لأن المطورين يقومون بعد التحديث بإغلاق نقاط الضعف والثغرات المكتشفة في Bluetooth. ولا ينصح الخبير أيضا بإتاحة الوصول إلى Bluetooth لجميع التطبيقات المتتالية: من الأفضل تكوين إعدادات الرؤية بحيث لا تتمكن من اكتشاف الجهاز الذكي سوى تلك الأدوات الذكية التي تم الاتصال بينها بالفعل.

هناك خمسة أنواع من الهجمات عن طريق البلوتوث. ومن بينها، على وجه الخصوص، BlueJacking عندما يعترض المهاجم جهاز Bluetooth الخاص بالضحية ويرسل إعلانات غير مرغوب فيها أو أنواع أخرى من الرسائل غير المرغوب فيها منه إلى أجهزة قريبة، وBlueSnarfing عندما يتصل المهاجم بالجهاز عبر البلوتوث ويسرق البيانات الشخصية.

المصدر: نوفوستي

إقرأ المزيد

تحذير أمني: ثغرة في التعرف على الوجه تهدد هواتف ذكية واسعة الانتشار

حذّرت منظمة Which؟ من ثغرة أمنية واسعة في أنظمة التعرف على الوجه في عدد كبير من الهواتف الذكية، بعد أن أظهرت اختبارات أن هذه التقنية يمكن خداعها بسهولة باستخدام صور مطبوعة.

التعليقات